你有多少次打开一个标签,只是离开它几分钟、几小时,甚至一夜之间? 当您返回该选项卡时,必须再次登录并不意外。 毕竟,谁来跟踪每个页面的刷新计划和注销计时器? 不是我们! 然而,这种类型的行为使得网页容易受到 tabnapping 的攻击——并且这种网络攻击会攻击处理私人信息的网站的用户,例如电子邮件提供商和社交媒体门户网站。 Tabnapping 依赖于用户对他们熟悉的网站的信任,以及他们对细节的疏忽,尤其是当涉及到他们打开的标签时。

注意:有时你会看到“tabnapping”写成“tabnabbing”。 术语“tabnapping”是“tab”和“kidnapping”的组合。 按理说,“tabnabbing”是“tab”和“nab”的组合。 无论哪种方式,它们都引用相同的方案,在我们的例子中,我们将使用“tabnapping”版本。

什么是Tabnapping?

Tabnapping 是一种特定类型的漏洞利用和网络钓鱼攻击。 通过 tabnapping,攻击者创建了冒充流行网站的网站。 然后,黑客说服用户将他们的登录信息(包括他们的密码)提交到虚假网站。 通常,虚假网站看起来与用户习惯的真实网站非常相似,以至于他们没有注意到其中的区别。 用户认为该网站是真实的,并且像往常一样毫不犹豫地输入他们的登录信息。

tabnapping 与其他类型的网络钓鱼攻击(例如单击电子邮件中的欺骗性链接)的区别在于,用户通常不会意识到该选项卡是虚假的。 假登录页面加载在一个已经在浏览器中打开很长时间的选项卡中。 大多数人不会认为他们自己打开的标签被占用了。

当攻击者可以看到用户经常加载的网站时,Tabnapping 攻击尤其成功——然后他们可以模拟用户定期登录的网站。

假设您进入银行网站是为了登录。您自己输入 URL 直接进入登录页面。 但是随后您会在另一个选项卡或窗口中做其他事情。 大约一个小时后,您单击返回到银行选项卡,因为您已准备好登录以检查您的帐户。

在 tabnapping 攻击的情况下,到那时,浏览器已经导航到冒充银行页面的页面。 但是您会看到一个看起来就像您在当天早些时候打开过一百次的银行页面一样的页面。

Tabnapping 的工作原理

在浏览器中,如果 HTML HREF 元素指定了 target=_blank 属性,则外部链接可以在新选项卡或窗口中打开。 不幸的是,这使用户容易受到 tabnap 攻击。 有时,tabnapping 被认为是某些浏览器的设计缺陷。 然而,虽然浏览器不会故意受到黑客攻击和操纵,但允许 tabnapping 的设计是有目的的。

在页面加载并且选项卡已打开很长时间后,浏览器可以在这些非活动选项卡中浏览页面的来源。 如何? 它与 同源策略,一个在线安全概念。 这是当浏览器允许一个网页的脚本访问另一个网页的数据时,如果两个网页具有相同的来源(主机名、端口号和 URI 方案)。 该策略的目的是防止恶意活动。 如果首页上有恶意脚本,则会阻止它从其他网页获取敏感数据。 但是,这种安全措施也是使 tabnapping 成为可能的原因。

在攻击过程中,攻击者发送一个带有 target=_blank 属性的网页,并在其中嵌入恶意链接。 用户单击恶意链接,这将打开一个新选项卡。 然后,黑客将第一个选项卡更改为虚假的网络钓鱼页面。 这会诱使用户认为他们已注销帐户并必须再次登录。

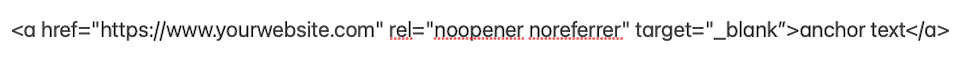

网站所有者如何使用 rel=”noopener” 属性防止 Tabnapping

一些浏览器具有扩展或其他安全措施来防御 tabnapping 攻击。 但是,并非所有浏览器都允许禁用非活动标签重定向,因为在某些情况下它们是合法的。 而且由于 tabnapping 不是很常见(尽管对于预防措施来说仍然足够重要),这些浏览器供应商不想为了增强安全性而冒险破坏他们的应用程序。 这意味着某些浏览器可能永远不会有解决方案或补丁来防止 tabnapping。 但是,您仍然可以采取一些措施来防止对您的读者进行此类攻击。

为防止在您的网站上出现标签页,请将 rel=”noopener” 属性添加到任何设置为在新标签页或窗口中打开的链接。 当您添加链接然后选择在新选项卡中打开时,WordPress 会自动为您添加此属性。

但是,由于 rel=”noopener” 不适用于 Firefox 和一些较旧的浏览器,因此您应该添加另一个属性:rel=”noreferrer” 如果您是最新的,WordPress 还会将其添加到新选项卡中的链接。

无论您是否使用 WordPress,您的链接都应该是这样的,以防止 tabnapping:

用户如何保护自己免受 Tabnapping 的影响

主要浏览器通常具有某种过滤器来清除恶意站点以及受感染的合法站点。 只要这些站点的黑名单是最新的,tabnapping 攻击就可能会被阻止。 如果您看到您尝试访问的站点已被入侵的通知,请注意该警告。 这不是开玩笑。

用户还应该在输入登录信息之前始终检查 URL,特别是如果他们的标签页已经打开了很长时间。 攻击者不太可能伪造合法网站的 URL,因此这可能是假的。 如果 URL 发出危险信号,请立即关闭选项卡。 不要键入、单击或交互。 关闭它。

密码管理器也很有帮助。 如果您的登录凭据链接到合法网站,则它们应该仅在您在实际网站上时填充 – 而不是在您在看起来相似的恶搞网站上时填充。 密码管理器与 URL 协调,而不是企业名称。 如果您没有看到登录凭据弹出窗口,请关闭选项卡并重新开始。

其他类型的浏览器劫持威胁

Tabnapping 并不是唯一需要注意的浏览器劫持威胁类型。 网络攻击者有各种方式来获取您的点击并窃取您的信息。 一般来说,浏览器劫持是一种改变浏览器行为或外观的软件,它也可能对设置进行更改。 当然,这一切都是在未经您同意的情况下发生的。

结果,黑客可以获得收入,收集您的数据,甚至记录您的击键。 最终,如果他们收集到足够的信息来建立您的完整档案,他们就可以窃取您的身份。 浏览器劫持的类型包括:

- 使用按点击付费的弹出式广告淹没您的浏览器的广告软件。 这种类型的攻击通常会降低您的计算机速度,因为它会占用大量资源。

- Cookie 跟踪以密切关注您的在线活动。 不良行为者可以找出一切,从您的位置和 IP 地址到您查看的页面和搜索的内容。

- 重定向到危险网页或搜索引擎或替换您的主页或默认搜索引擎。

- 收集您的私人数据的间谍软件,然后在数据市场上进行交易(通常也以身份盗窃告终)。

为了保护自己,请注意浏览器的状态并注意黑客入侵的迹象,就像上面描述的那样。 还要留意浏览器的加载项、扩展程序和插件。 如果安装软件后出现问题,请立即将其删除。 您还应该通过定期清洁和保持浏览器清洁 缓存清除. 当然,定期使用防病毒软件,并尽可能避免使用公共和/或不安全的 Wi-Fi。

总结

回顾一下,tabnapping 攻击使用户认为他们自己打开了标签,并且网站只是超时了。 原始页面链接到第二个页面,第二个页面能够重写原始页面并将其替换为网络钓鱼站点。 由于用户从合法页面开始,他们不太可能注意到它是一个替代页面。 该页面的设计看起来像原来的。 当用户登录到“原始”页面时,他们的凭据会完全传输到其他地方。

为尽可能避免标签页,请不要登录不是您自己打开的标签页。 即使您认为您打开了该选项卡,如果您在一段时间不活动后返回登录页面,请关闭它以确保安全,然后返回网站打开一个新页面。 也要经常检查 URL。 当遇到其他浏览器劫持威胁时,请养成良好的浏览器卫生习惯——限制并注意您使用的软件,定期清除浏览器缓存,并投资购买优质的防病毒软件。

您可能还想阅读我们关于 cookie 劫持以及如何防止它.

你有没有被你的浏览器tabnapped? 在评论中告诉我们吧!

Legend_art / Shutterstock.com 的特色图片