最近未更新的Elementor用户将希望尽快获得最新版本3.1.4。 Wordfence的研究人员于2月向其作者披露了该插件中存储的一组跨站点脚本(XSS)漏洞,该漏洞在当时进行了部分修补,并在3月的第二周发布了其他修复程序。

Wordfence总结了一个漏洞 邮政 昨天发布,并附有详细的演练,介绍了攻击者如何使用Elementor危害网站:

这些漏洞使任何能够访问Elementor编辑器的用户(包括贡献者)都可以将JavaScript添加到帖子中。 如果该帖子被任何其他站点用户查看,编辑或预览,则将执行此JavaScript;如果受害者是管理员,则可用于接管该站点。

插件的许多“元素”或组件都接受html_tag参数,该参数的输出无需转义,可以将其设置为执行脚本。 一些易受攻击的元素包括列,手风琴,标题,分隔线,图标框和图像框。

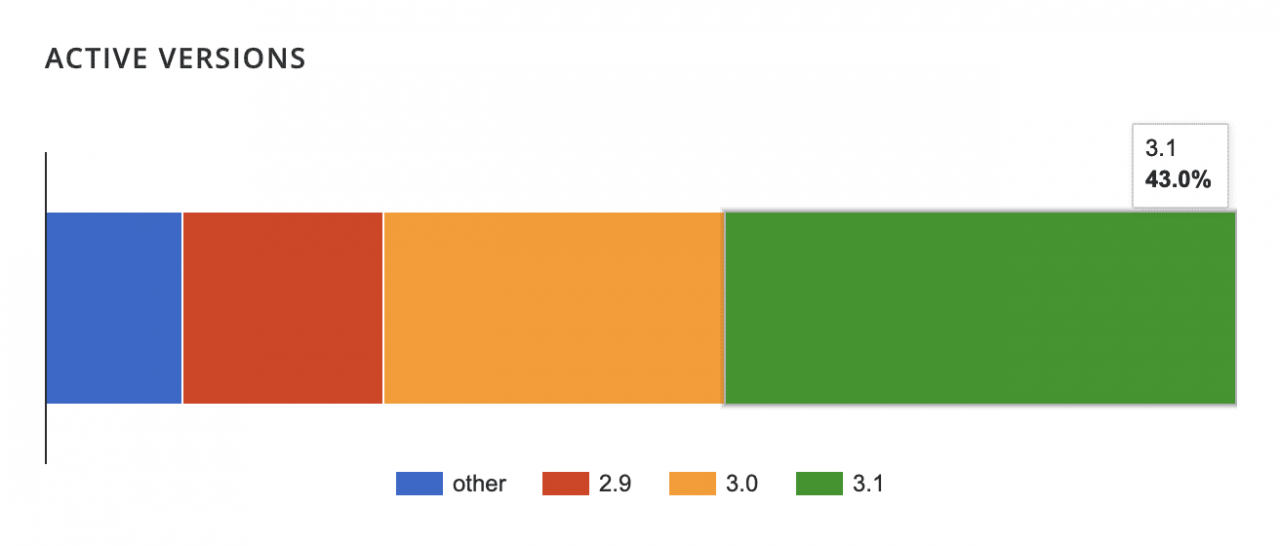

发布时,只有不到一半的Elementor安装在3.1.x版上运行,从而使数百万个站点仍然容易受到攻击。 Wordfence今天早上证实,他们目前尚未看到针对这些漏洞的主动攻击。

Wordfence安全研究员Ram Gall说:“由于所需的特权,我们希望它主要用于有针对性的攻击,而不是广泛的尝试。” “也就是说,一旦攻击者能够进入大门,它就可能被用于特权升级,而不是完整的从头到尾的漏洞利用链。 对于拥有许多贡献者或作者用户的网站,这将是一个更大的问题,因为这意味着更广泛的攻击面。 引起关注的主要原因是安装数量庞大。”

发现漏洞的加尔(Gall)描述了最容易利用它们的情况。 该站点上的贡献者重复使用了发生数据泄露的密码。 攻击者找到该密码,登录并添加带有恶意代码的帖子。 管理员可以在管理员中查看来自贡献者的帖子。 访问该帖子将在浏览器中运行恶意JavaScript,Gall表示可能会使用新的恶意管理员帐户或代码来感染该网站以接管该网站。

除了在变更日志中简短提及之外,Elementor并未向用户警告产品博客或社交媒体帐户上的安全问题:

- 修复:强化了编辑器中允许的选项,以实施更好的安全策略

- 修复:删除了灯箱模块中的html选项以防止安全问题

Wordfence代表Kathy Zant说:“ Elementor最初反应非常好,尽管在初次报告发布后他们没有让我们了解补丁程序。” “他们确实在他们的站点上列出了安全联系人,这总是有帮助的。 通常,安全研究人员很难确定并联系合适的人以与他们分享漏洞概念证明,因此,我们总是很感激能够轻松地开始进行这些讨论。”

最新版本3.1.4包含针对这些漏洞的修补程序,以及针对插件中其他较不严重的错误的修复程序。 建议Elementor用户尽快进行更新,以避免将这些漏洞用于网站接管。

像这样:

像载入中…